2024年7月,有用户反馈发现JumpServer开源堡垒机存在安全漏洞,并向JumpServer开源项目组进行上报。此次发现的漏洞为:

■ JumpServer作业管理中Ansible Playbook存在可读取任意文件的漏洞,CVE编号为CVE-2024-40628。漏洞详情:https://github.com/jumpserver/jumpserver/security/advisories/GHSA-rpf7-g4xh-84v9。

■ JumpServer作业管理中Ansible Playbook存在任意文件写入的远程执行漏洞,CVE编号为CVE-2024-40629。漏洞详情:https://github.com/jumpserver/jumpserver/security/advisories/GHSA-3wgp-q8m7-v33v。

以上漏洞影响版本为:

JumpServer v3.0.0-v3.10.11版本

安全版本为:

JumpServer版本>=v3.10.12版本

JumpServer版本>=v4.0.0版本

修复方案

■ 永久修复方案:升级JumpServer软件至上述安全版本。

■ 临时修复方案:关闭作业中心功能。关闭作业中心功能的具体步骤为:

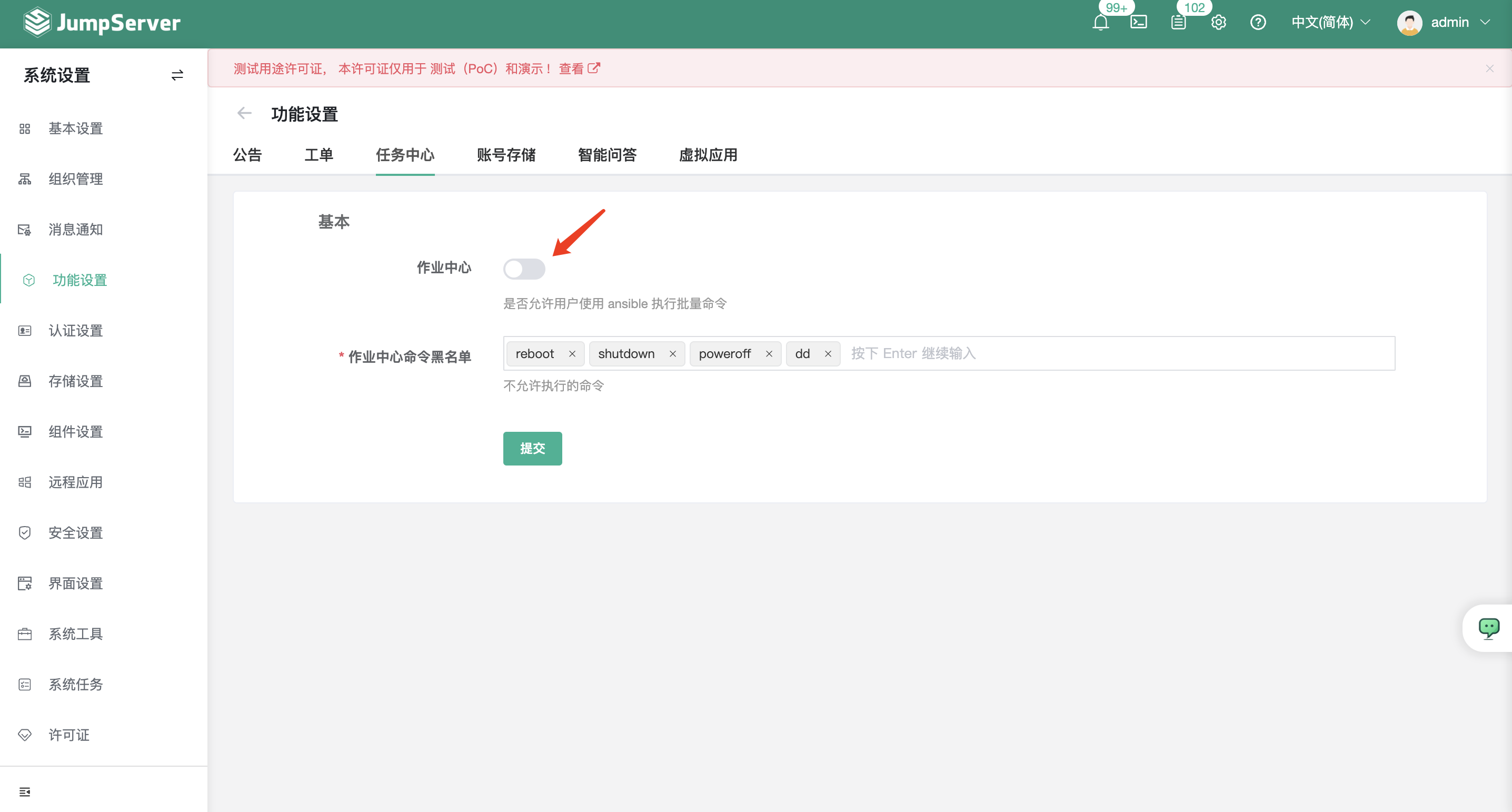

以管理员身份登录至JumpServer堡垒机。依次选择“系统设置”→“功能设置”→“任务中心”,在打开的页面中关闭作业中心功能。

特别鸣谢

感谢以下社区用户向JumpServer开源社区及时反馈上述漏洞。

■ CVE-2024-40628:@oskar-zeinomahmalat-sonarsource

■ CVE-2024-40629:@oskar-zeinomahmalat-sonarsource